바야흐로 데이터 시대입니다. 데이터 3법과 마이 데이터, 분산신원인증... 등등.

어떤 플랫폼, 핀테크든, 빅테크든, 테크핀이든 데이터를 모으기에 혈안이 되어있습니다. 데이터가 힘이고 데이터가 돈이 되는 것이겠죠. 이럴때 같이 이슈가 되고 중요도가 올라가는 것이 바로 정보보안, 데이터보안이 아닐까요.

이 데이터 보안을 얘기함에 있어서 DLP, NDLP, EDLP를 빼놓고 이야기를 할수 없기 때문에 이 용어들에 대해서 정리해보려고 합니다. 저도 개발자로 이 분야 전문가가 아니기에 인터넷 리서치를 통하여 정리한 자료임을 사전에 밝힙니다.

DLP( Data Loss Prevention : 데이터 유출 방지)

사실 직역하면 데이터 손실 방지라고도 합니다. 메신저나, 메일, 웹하드, 프린터, USB 등으로 다양한 경로로 데이터가 유출되는 것을 로깅/기록/통제/정책에 의해 차단하는 기술입니다. 사전통제는 물론이고 사고 발생 후에 기록을 토대로 추적을 할 수도 있습니다.

데이터의 흐름을 감시하여 기업 내부의 중요 정보에 대한 유출을 감시/차단하는 방식입니다. 사실 대부분 기업에서 발생하는 정보를 기밀정보로 분류할 수 있을 정도로 범위가 넓습니다. 취업 시 보안서약서를 작성해보면 대부분 이런 내용이 들어있을 것이므로 이걸 사례로 생각해보면 됩니다.

"회사 업무를 통해 알게된 정보를 외부에 유출하지 않는 .... 블라블라"

조직에 대한 정보, 기업 운영 프로세스, 고객 및 직원 정보, 영업, 재무, 마케팅 등 대부분의 지적재산은 모두 포함됩니다.

EDLP( Endpoint DLP : 엔드포인트 DLP )

EDLP 솔루션은 분석 매커니즘이 정책 위반을 감지 할때마다 디바이스에서 데이터 유출을 확인합니다. 데이터제어 부분에서 EDLP가 NDLP보다 우세하지만 모든 디바이스에 대한 설치 및 유지관리에 많은 리소스가 필요합니다.

즉 디바이스 내부의 동작과 외부로 나가려는 통신 전 단계에서 모두 분석하여 제어를 하게 됩니다. 사용자의 입력, 인터넷 연결, USB 연결, 파일 복사 / 붙여넣기, 클립보드 데이터 등.

저도 사내에서 사용중인데요. PC에 상주하며 제가 하는 일을 감시하는 느낌이 들정도로 강력한 통제를 하고 있습니다.

NDLP( Network DLP : 네트워크 DLP )

NDLP는 조직 네트워크에 상주하여 전송 중에 데이터를 모니터링합니다. 정책 위반을 감지 할때 분석 기술을 사용하면 차단, 알림, 암호화, 데이터 격리와 같은 사전에 정의된 작업이 자동 수행됩니다. 네트워크단에 있으므로 통합 및 유지관리에 대한 리소스가 EDLP보다 적습니다.

게이트웨이 혹은 프록시 서버라고 볼 수 있는데 네트워크상에 전송되는 모든 데이터를 스캔합니다. 대표적인 예가 직원이 이메일로 정책에 위반되는 데이터를 전송하려거나 드랍박스 등의 웹하드에 업로드 하는 경우가 됩니다.

내용을 감시하고 보안담당자에게 알림이 가기도 합니다. 사용자에게도 규칙 위반 알림을 주고 데이터 암호화, 격리, 전송 차단 등이 들어갑니다.

하지만 엔드포인트 장치(대게 업무용 장치 PC, 때로는 태블릿이 될수도 있고, 모바일일수 있음)가 회사 네트워크를 벗어나면 통제를 할 수 없습니다.

CDLP( Cloud DLP )

이제는 최근이라 말하기 어렵지만 여러 기업 시스템이 클라우드로 구성되면서 CDLP 유형도 많이 도입되는 것 같습니다.

클라우드 영역에 저장된 데이터를 스캔, 감사하고 의심스러운 활동을 차단, 암호화 및 경고를 하면 네트워크 활동 및 데이터 암호화를 클라우드에서 수행합니다.

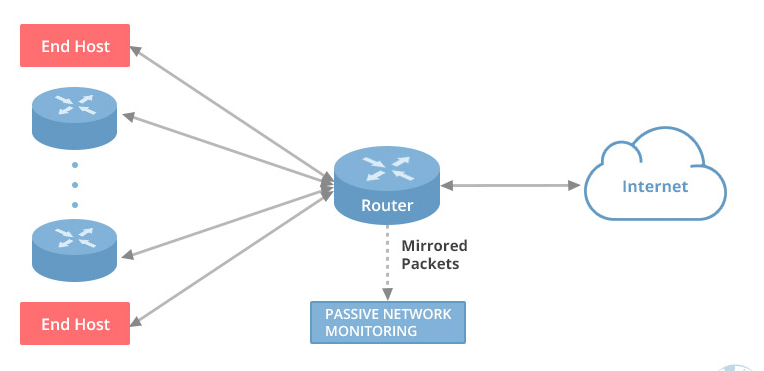

패시브 네트워크 모니터링 솔루션( Passive Network Mornitoring Solution )

이 수동 네트워크 모니터링 시스템은 네트워크 패킷을 스팬 혹은 미러 포트를 통해 모든 트래픽을 복사하여 수집합니다.

하여 프로토콜, 사용된 프로그램, 포트를 통해 전송된 데이터, 대역폭 사용량 등의 내용을 알 수 있습니다. 물론 모든 데이터를 수집하기 때문에 다른 사후 기준으로도 분석 할 수 있다는 것이 장점이며 미러 포트 같은 것을 사용하기 때문에 과부하가 없으며 네트워크 활동에 대하여 개요를 파악할 수 있습니다.

단점으로 리소스가 많이 필요합니다. 시간이 많이 들고 금전적인 투자가 많이 필요합니다.

따라서 EDLP, NDLP와 같은 액티브 DLP와 패시브 네트워크 모니터링(수동) 모니터링 방식을 결합하는 것이 가장 이상적이라고 할 수 있겠습니다. 자동화된 정책적인 차단과 제어와 꾸준한 수동 모니터링 활동이 같이 있어야 제대로 된 데이터 유출방지를 할 수 있는 것 같습니다.

참고자료.

https://www.ekransystem.com/en/blog/stop-data-leaks-active-dlp-systems-vs-passive-monitoring-solutions

https://www.dailysecu.com/news/articleView.html?idxno=1904

https://searchsecurity.techtarget.com/magazineContent/Challenges-with-data-protection-in-the-cloud

'dev' 카테고리의 다른 글

| UTF8과 AL32UTF8 차이점 비교 (0) | 2021.03.03 |

|---|---|

| mariadb date, datetime 타입 default 현재 시간(curdate, current_timestamp, current_datetime) 설정 에러 (1) | 2021.01.17 |

| 자바스크립트 크롬의 불안정한 배열 정렬 문제 - Javascript chrome-v8 Unstable sorting problem (4) | 2020.11.26 |

| 이클립스 F3 Problems opening an editor - MALFORMED 해결 (0) | 2020.10.12 |

| 라이브러리와 프레임워크 차이는 제어 역전의 여부. (0) | 2020.08.30 |

| 리눅스 root 계정 활성화하여 로그인 접속하는 방법( AWS, GCP ) (0) | 2020.05.31 |

| 마이크로 서비스와 모놀리식 서비스 아키텍처 (1) | 2020.05.26 |

| 모바일 홈화면에 쿠팡 파트너스 링크를 추가하는 방법 (16) | 2020.05.16 |